RETE I2P

I2P è una rete di sovrapposizione anonima che può essere utilizzata solo per accedere a siti web e servizi nascosti che sono unici per la rete I2P.

Non è possibile utilizzare I2P per accedere ai siti con dominio .onion perché si tratta di una rete separata da Tor. I2P ha i propri siti nascosti denominati “eepsites”.

I2P mira a proteggere le comunicazioni dal monitoraggio da parte di terzi e da altri sistemi di sorveglianza delle reti. Tra i suoi utenti vi sono persone oggetto di oppressione, giornalisti, informatori, persone che denunciano irregolarità, nonché la persona media che cerca di proteggere la sua privacy.

I2P rende gli attacchi alla privacy più difficili da eseguire. I2P è disponibile per desktop, telefoni Android e sistemi embedded (come Raspberry Pi)

I2P è molto più veloce di Tor. Il sistema di condivisione peer to peer è più avanzato. I2P non dipende da una directory fidata per ottenere informazioni di connessione. Un altro vantaggio di I2P è che utilizza “tunnels” a senso unico in modo che un eventuale intruso possa intercettare solo il traffico in entrata o in uscita, ma non entrambi. Per tutte le info cliccate QUI

L’ impostazione di I2P è più impegnativa e richiede una maggiori configurazioni da parte dell’utente rispetto a Tor. Dopo aver scaricato I2P, è necessario configurare le singole applicazioni separatamente per lavorare con I2P. Nel caso di un browser web, è necessario configurare le impostazioni proxy dei browser per utilizzare la porta corretta.

A differenza di TOR

che richiede gli Onion Router per sopravvivere, I2P (acronimo di

Invisible Internet Project) è una rete decentralizzata basata

sulla completamente sulla tecnologia peer-to-peer. Allo stato

attuale è ancora un progetto in beta ma continuamente aggiornato,

con rilasci di ogni 6/8 settimane; inoltre gli sviluppatori

ritengono che la presenza di bug è talmente remota che è da

considerarsi una rete abbastanza

sicura. I2P è disponibile preinstallato in molte distribuzioni

GNU/Linux tra cui iPrediaOS, Liberté Linux, Whonix o il più

popolare e famoso Tails. È interessante considerare come, a

differenza di TOR, I2P non costringe l’utente

ad utilizzare il protocollo HTTPS (ricordiamo che è un

protocollo per navigare sul web criptando la connessione). Il

motivo è causato dal fatto che I2P cripta già da se la

connessione prima ancora che arrivi all’HTTP.

| I2P scritto in linguaggio Java quindi è necessario aver installato il Java Runtime Environment disponibile per i Sistemi Operativi più popolari.Una volta installato è necessario avviare il software che si occuperà di eseguire tutto il processo per collegarti alla rete peer-to-peer. Nel 99% dei casi vedrai aperto solo un terminale o comunque non succederà niente. |

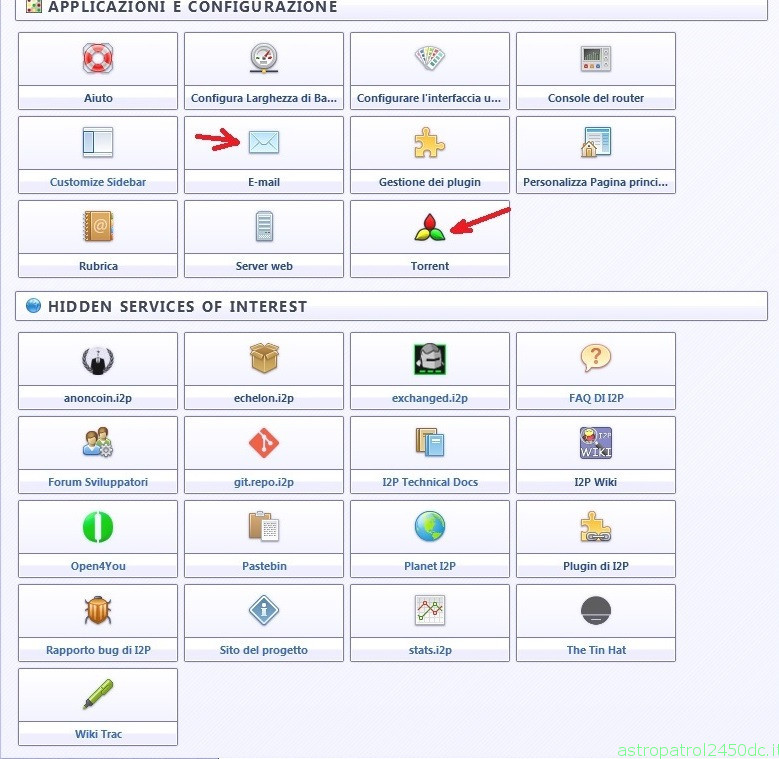

IL PRIMO AVVIO DI I2P

In realtà il servizio di I2P è già perfettamente funzionante;

per assicurartene

visita la Console Router I2P all’indirizzo http://127.0.0.1:7657. Se si apre una

schermata come quella seguente vuol dire che il servizio I2P è

già funzionante, o

perlomeno, il daemon è riuscito a creare un web server in locale

che ci permette

di usare il Console Router I2P.

Questa console ci permette di configurare e di tener sotto

d’occhio lo stato del

network. Il corretto funzionamento di I2P prevede che la

connessione a Internet sia

“relativamente” libera, vale a dire che non devono

esserci regole in entrata e in

uscita troppo restrittive.? Nel caso di un firewall generico

presente nei router questo non dovrebbe essere un problema;

discorso diverso invece per utenti “Nattati” (gli

utenti Fastweb ad esempio sanno di cosa sto parlando). RTFM a

parte, I2P ha bisogno di un po’ di tempo – giusto un

paio di minuti – affinché il pairing con la rete p2p sia

abbastanza stabile.

CONFIGURAZIONE DEL BROWSER CON I2P

Una volta avviato il servizio di I2P è necessario configurare il

nostro browser

preferito affinché riesca a connettersi ai servizi. Per farlo

puntiamo il nostro

browser nel modo che vedrete nei paragrafi successivi.Seguite le

istruzioni al meglio e i link .i2p funzioneranno al meglio

EEPSITES

Gli eepsites sono dei siti particolari con estensione .i2p . Sono

accessibili solo ed

esclusivamente usando il circuito I2P (esattamente come i nodi .onion

della rete

Tor) e fanno parte del mondo legato alla darknet. Di questo

parleremo più in là

nel capitolo che riguarda il “Deep Web”. Da notare come

ogni utente presente nel network I2P può avere da subito il

proprio sito .i2p gratuitamente e con poca fatica. Per farlo

basta seguire

l’indirizzo http://127.0.0.1:7658 dove viene spiegato come

modificare il sito e

richiedere il dominio ufficiale .i2p .

IRC2P

Irc2p è il nome del tunnel che viene creato nel momento in cui

si lancia la prima

volta I2P. È possibile configurare qualunque client IRC e

collegarsi al seguente

indirizzo, quindi usarlo come un vero e proprio server.

BLOGGING

All’interno del circuito I2P ci sono due eppsites che

offrono servizi di

microblogging: http://id3nt.i2p e http://jisko.i2p . Ultimamente però non

sono

molto reattivi e tendono a caricarsi dopo diversi minuti.

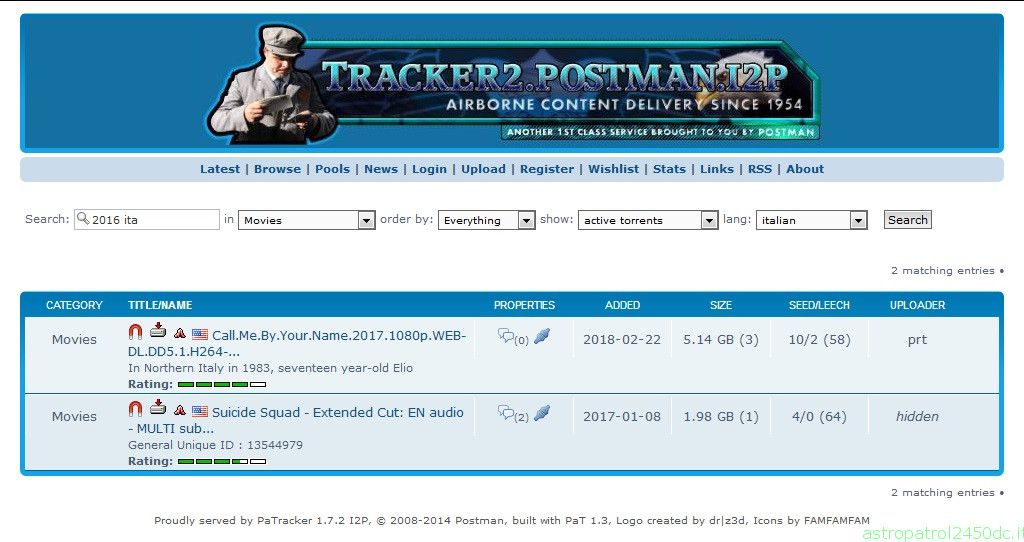

TORRENT

Poteva mancare il client ufficiale per il download via torrent?

Ma certo che no!

Il nome del progetto è I2PSnark ed è raggiungibile da subito

all’indirizzo

http://localhost:7657/i2psnark/

Considerate che il torrenting via I2P può essere sicuro quanto

maledettamente

lento: il problema è causato non solo dal processo di

crittazione ma anche dal

fatto che non ci sono molti peer in grado di supportare l’I2P.

Per questo motivo oltre al client Torrent è necessario

affiancare un tracker

dedicato. Di seguito ne troverai qualcuno interessante:

– http://diftracker.i2p/

– http://tracker2.postman.i2p

– http://tracker.welterde.i2p

– http://killyourtv.i2p

Per esperienza personale posso consigliarvi Transmission e Vuze (Azureus),

nel caso in cui vogliate usare un client software esterno.

eDonkey

Forse è il progetto I2P più famoso, nelle sue ultime versioni

è stato distribuito

assieme al core di I2P rendendolo di fatti un tool stand-alone.

L’indirizzo eepsite

di riferimento è http://imule.i2p

Esiste anche un progetto parallelo chiamato Nachblitz che funge

da client

alternativo a iMule (ma perfettamente compatibile) e basato sulle

librerie .NET

Framework. L’indirizzo di riferimento è http://echelon.i2p/nachtblitz/

e

il client è

disponibile per Windows e Linux (con emulazione tramite Wine).

Mail

Susimail è un particolare servizio I2P presente

all’indirizzo http://localhost:7657

susimail/susimail e funge da interfaccia mail di due servizi di

posta (POP3 e

SMTP) che possono essere anche utilizzati con un client di post

in locale.

Gli account email vengono gestiti da un router ufficiale (hq.postman.i2p)

che

offre un servizio di mailing sia per la darknet che per la

clearnet.

Questo servizio ci permette di avere un indirizzo di posta

all’interno della rete

I2P – l’indirizzo sarà username@mail.i2p – e di

inviare e ricevere anche su

Internet – l’indirizzo sarà username@i2pmail.org

NB: il servizio potrebbe essere controllato dai gestori del

servizio che comunque

offrono il servizio in maniera gratuita e consigliano di

cancellare mail non più

necessarie lasciando libero spazio anche agli altri utenti. In

ogni caso esiste una

politica di report abuse e il vostro account potrebbe venire

eliminato, per cui ti

consiglio di non abusare del servizio. Questa è solo una lista

approssimativa di tutti i servizi presenti nel network I2P I

progetti più importanti sono presenti all’indirizzo

http://echelon.i2p e racchiudono la storyline

di sviluppo di ogni singolo progetto.

Navigazione anonima in Clearnet

Ok, prima che pensiate di essere pazzi vi rassicuro: avevo detto

che I2P è un

network assolutamente chiuso a se stesso… ebbene, non è

proprio così.

Nel corso degli anni l’affezionata community di I2P ha

pensato a un modo di

usare la propria tecnologia per anonimizzare la navigazione nella

clearnet; il

metodo più utilizzato è quello di usare gli outproxy, ovvero

dei router in grado

anche di effettuare il collegamento all’Internet

“normale”.

Dunque se vuoi provare esiste un modo per navigare su Internet

con I2P, basta

seguire le FAQ del sito ufficiale. Tuttavia il loro funzionamento

non è garantito

(allo stato attuale esiste un solo outproxy tra l’altro

molto instabile) perciò fate

affidamento ad altri servizi per la Clearnet ( internet

indicizzato o visibile).

Dove trovare i siti I2P

A differenza della rete TOR non abbiamo una vera e proprio Hidden

Wiki ma

sono presenti diversi motori di ricerca sparsi qua e la sia nella

Dark Net che nella

Clearnet.

Il consiglio che posso darvi è di utilizzare la clearnet (

internet indicizzato o visibile) per cercare le “i2p

lists” nei

motori di ricerca, quindi da lì scavare negli eepsites attivi (tenendo

conto che

molti link potrebbero morire da un momento all’altro).

Inoltre è possibile avere una lista degli eepsites attivi –

che sono stati registrati –

nella rete I2P consultando la lista disponibile a http://identiguy.i2p

Le difficoltà di I2P

Da poco più di un anno la community di I2P sembra di essersi un

po’ allontanata

dal progetto. Anche uno dei capi fondatori di I2P ha lasciato i

due progetti Syndie

e I2P e con se anche molti altri sviluppatori e volontari. Il

problema maggiore è

stato non solo perdere un programmatore ma anche il dominio

ufficiale i2p.net

che ha fatto presagire una brutta fine per questo progetto,

tuttavia il nuovo

team ufficiale su geti2p.net ci tiene a dire che I2P è ancora

attivo e questo è

avvalorato al releasing delle nuove versioni di I2P.

Maggiori info su http://127.0.0.1:7657/news

Il progetto sembra ora in leggera ripresa ma molti degli eepsites

– in particolare i

progetti proposti in home – sono stati abbandonati; anche il

canale ufficiale di

IRC sembra essere un cimitero, non che si possa pretendere troppo

ma è

comunque una considerazione da fare nel caso in cui si decida di

dedicarsi a

questo network.

Un altro fattore rilevante può essere la base sui cui nasce I2P;

il linguaggio con

cui è scritto – Java – sembra essere una succhiasangue

per la CPU. Per avere un

software prestante e fresco il gruppo è al lavoro su un recoding

del kernel di I2P

in C++ con un progetto che si chiama I2PD. Maggiori informazioni

su

http://i2pwiki.i2p/index.php?title=I2Pd

Come entrare nella rete I2P seguite la guida

Installare Java, Scaricatelo da qui, se avete gia Java installato andate direttamente al punto 1

Scarica e installa sul desktop apparirano cliccate Start I2P ( no window )

Aprite il browser e configurate il proxy poi premete OK e cliccate

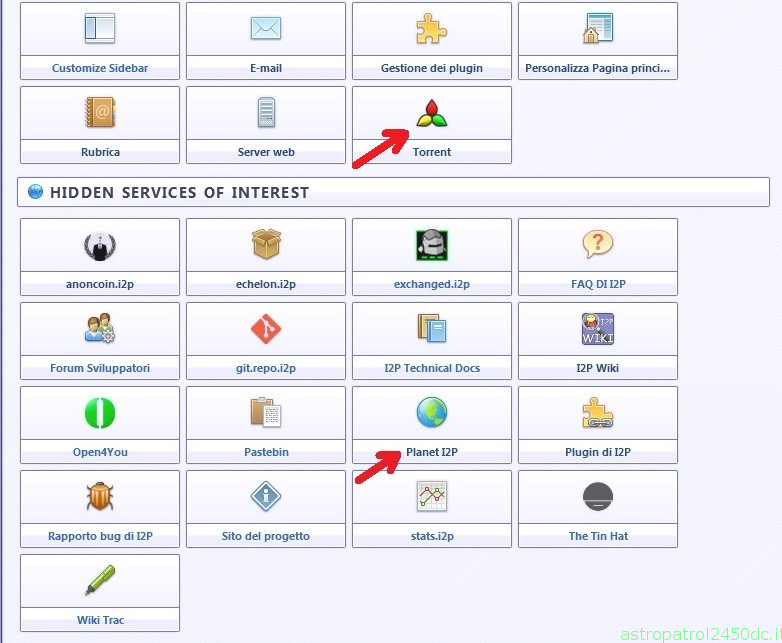

Poi nel browser aprite il seguente link http://127.0.0.1:7657/home ora siete nella rete i2p.

Potete crearvi un mail e condividere torrent, mi raccomando non materiale protetto da diritti di autore.

Troverete siti da cui scaricare con un client torrent magnet e torrent e QUI RICERCA

LINK UTILI DEL NORMALE INTERNET ( CLEARNET )

https://it.wikipedia.org/wiki/I2P

https://geti2p.net/it/about/team

https://geti2p.net/it/get-involved

https://www.ceotecnoblog.com/come-realizzare-una-rete-invisibile-i2p-alternativa-a-tor/

http://slashcom.altervista.org/i2p/?doing_wp_cron=1523298040.9858529567718505859375

Potete poi condividere e scaricare con un client anonimo incorporato.

Poi avete accesso a vari siti i2p: eccone un paio per curiosita'....

http://tracker2.postman.i2p/index.php?view=TorrentDetail&id=46954

http://tracker2.postman.i2p/index.php?view=Main&reset=1&start=0&limit=20

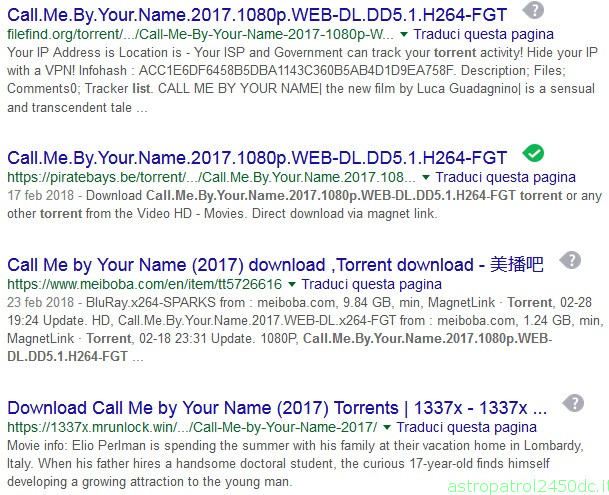

eccone uno l'immagine dell'ultimo sito....

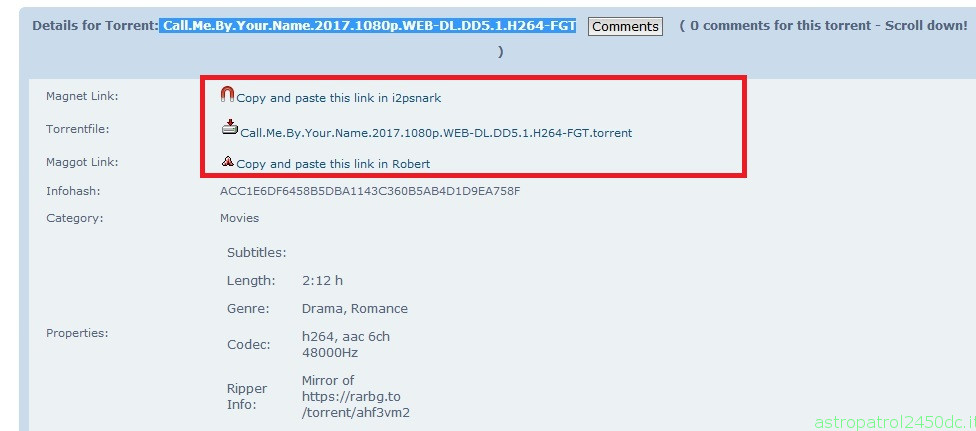

cliccando il titolo abbiamo la possibilita' di....

Contenuti che tranquillamente possiamo trovare nel web ordinario...o clearnet

ALTRI LINK I2P UTILI

Directory (I2P)

File-Sharing and Torrents

Gaming

Messaging

Miscellaneous I2P Sites

OutProxies

Search Engines (I2P)

Shopping (I2P)

Social

Other links

Nel web ordinario

"dicono" che la rete I2P non contenga malware, spyware,

trojan o virus e "sembra" essere sicuro.

Concludendo vi siete creati la vostra darknet

Nota

Bene: Per

la rete I2P ci sono altre novita' con programmi P2P "dedicati"

Imule ( Emule per I2P ) e Client IRC. E client Bittorrent

configurandolo insieme al browser e scaricando il file torrent

Poi Gnutella e I2Psnark che permette di fare file sharing dei

torrent , ma non è l’unico, ci sono anche altri client come

Azureus.

Il caso Imule che l'emule delle

reti I2P scaricatelo da QUI ( ci sono versioni per

Windows e Linux Debian )

Passiamo alla configurazione...

iMule (un Mule invisibile) è un client per una rete di condivisione di file che utilizza connessioni anonime utilizzando una rete sovrapposta, crittografata e sovrapposta I2P e una rete Kad completamente decentralizzata.

I2P (Invisible Internet Project) è una rete anonima che fornisce alle applicazioni un semplice meccanismo per l'inoltro anonimo e sicuro dei messaggi tra loro utilizzando un modello di rete misto.In una certa misura, la rete I2P è simile a Tor (la seconda generazione di instradamento della cipolla, la tecnologia di scambio di informazioni anonime attraverso una rete di computer) , ma specializzata nella fornitura di servizi interni, invece di fornire l'accesso alla " grande Internet ".

La rete I2P si basa rigidamente sul meccanismo dei messaggi (stile IP) , ma esiste anche una libreria per la creazione di connessioni di flusso affidabili (nello stile TCP) .La rete funziona sulla base di Internet ed è una " sovrastruttura " rispetto ai classici protocolli di rete, fornendo una vasta gamma di possibilità non originariamente previste dagli sviluppatori dei principali protocolli di rete.

Il progetto I2P è stato lanciato nel 2003 per sostenere tutti coloro che sono coinvolti nella creazione di una società più libera e sono interessati a un nuovo mezzo di comunicazione e diffusione di informazioni non censurato, anonimo e sicuro.L'obiettivo principale di questo progetto è garantire la sicurezza dei nodi eepSite I2P (server Web nascosti nelle reti I2P) individuando punti deboli nell'implementazione di questi sistemi a livelli di applicazione più elevati che possono portare al loro reale IP o all'identità dell'amministratore.

I2P è un tentativo di creare una rete anonima decentralizzata e sicura, con tempi di risposta brevi e autonomia, tolleranza ai guasti e scalabilità.L'obiettivo finale del progetto è la capacità di continuare a gestire la rete in condizioni molto difficili, anche sotto la pressione di organizzazioni che forniscono considerevoli risorse finanziarie e politiche.

Tutto il traffico nella rete I2P è crittografato, dal mittente al destinatario (quando si invia il messaggio, in totale, vengono utilizzati quattro livelli di crittografia) e gli identificatori di crittografia (costituiti principalmente da una coppia di chiavi pubbliche) vengono utilizzati come indirizzi di rete.

La rete I2P ha una struttura simile a quella tradizionale e differisce solo nell'impossibilità della censura, grazie all'uso di meccanismi di crittografia e di anonimizzazione.A causa di ciò, per terze parti, è completamente impossibile scoprire cosa l'utente sta visualizzando, quali siti visita, quali informazioni scarica, ecc.

iMule è stato specificamente

progettato per funzionare su una rete I2P anonima ed è una versione

modificata del client di condivisione file di aMule (che si basa sul client

xMule, che è il ramo lMule derivante dal trasferimento del

client di condivisione file eMule su Linux nel gennaio 2003) .

iMule è stato specificamente

progettato per funzionare su una rete I2P anonima ed è una versione

modificata del client di condivisione file di aMule (che si basa sul client

xMule, che è il ramo lMule derivante dal trasferimento del

client di condivisione file eMule su Linux nel gennaio 2003) .

Il client di condivisione file di aMule che utilizza eDonkey2000 (eDonkey, eD2k) e Kad a volte si connette ai server e ne rivela l'identità:indirizzi IP,ecc iMule inoltre scarica e trasmette i file senza rivelare un indirizzo IP o altre informazioni identificative, esponendo tutto il traffico in entrata e in uscita alla crittografia a quattro livelli nella rete I2P .

iMule ha una semplice interfaccia utente grafica C ++ / wxWidgets , si integra nell'area di notifica (barra di sistema) , supporta tutte le funzionalità tipiche dei client di condivisione file e aMule ha molte utili funzioni per garantire affidabilità, stabilità e facilità d'uso.

iMule ha un client IRC integrato (protocollo per la messaggistica in tempo reale) e dalla versione 1.2.3 un router è incluso nel client, quindi non è necessario alcun software aggiuntivo per la connessione alla rete I2P .

IMule implementa il solito sistema per aggiungere file " amici " ai client basati su file, e c'è anche una funzione di valutazione dei file molto utile (valutazione) che aiuta gli altri utenti a determinare se scaricare un determinato file.

La ricerca di file in iMule è possibile grazie a una varietà di parametri e categorie, mantiene statistiche dettagliate del suo lavoro, consentendo di visualizzare nei grafici grafici le informazioni sui download (sia per la sessione corrente che per tutti i tempi) .

iMule è solo un client di condivisione file, se l'utente desidera utilizzare altre funzionalità di rete (visita siti Web anonimi, utilizza e-mail anonime, ecc.), quindi è necessario installare l'intero set di applicazioni I2P (I2P SDK, I2P Router, Ministreaming, Streaming, I2PTunnel, HTTPTunnel , SAM Bridge, Addressbook, I2PSnark e altri ...) .

Licenza: GNU General Public License (GPL)

Ed ecco il risultato...

clicca il logo per accedere al motore

mentre questa e' la versione in HTML5